Cos'è la sicurezza informatica? Spiegazione dei tipi di sicurezza informatica

What Is Cybersecurity Types Of Cybersecurity Explained

Cos’è la sicurezza informatica? La gente ha sentito spesso parlare di questo nome quando si parla di attività informatiche. Con l’aumento delle minacce informatiche, le persone sono attivamente alla ricerca di modi efficaci per affrontarle, il che è strettamente correlato alla sicurezza informatica. Questo post di MiniTool ti darà maggiori informazioni su questo concetto.Cos'è la sicurezza informatica?

Quando hai visto questa parola per la prima volta, potresti avere questa domanda sulla sicurezza informatica: cos’è la sicurezza informatica? La maggior parte delle persone ha solo un’idea generale di cosa significhi, ma non sa quanto sia importante la sicurezza informatica. Ora controlliamo come le persone lo definiscono.

La sicurezza informatica è un insieme di misure, pratiche e soluzioni tecnologiche per prevenire e mitigare attacchi informatici sui tuoi computer, server, dispositivi mobili, reti, programmi, sistemi, dati, risorse finanziarie, ecc.

Normalmente, non importa che tipo di misure applichi per difenderti dagli attacchi informatici e proteggere dallo sfruttamento non autorizzato di sistemi, reti e tecnologie coinvolte nell’ambito della sicurezza informatica.

Tipi di sicurezza informatica

Una forte strategia di sicurezza informatica protegge bene la tua infrastruttura e i tuoi domini IT. La sicurezza informatica è un campo vasto che copre diverse discipline e possiamo dividerlo in varie tipologie.

Sicurezza della rete

La sicurezza di rete è la pratica di proteggere l'infrastruttura di rete sottostante da accessi non autorizzati, usi impropri o furti. L'integrità di una rete di computer e dei dati al suo interno sono anche gli obiettivi di protezione nella sicurezza della rete, garantendo che la rete sia utilizzabile e affidabile.

Attraverso la sicurezza della rete è possibile garantire prestazioni costantemente elevate delle reti e la riservatezza, l'integrità e la disponibilità dei dati su una rete. Anche con l’evoluzione dei metodi di attacco alla rete, le persone possono ancora fare affidamento sul controllo degli accessi, antivirus e antimalware , analisi comportamentale, prevenzione della perdita dei dati , sandboxing e altro ancora. per proteggere meglio le tue attività informatiche.

Sicurezza nel cloud

La sicurezza del cloud è un insieme di misure e tecnologie basate su reti basate su cloud per proteggere l'infrastruttura, le applicazioni e i dati basati su cloud. La sicurezza del cloud si occupa di risorse basate sul cloud, che richiedono soluzioni robuste di gestione delle identità e degli accessi per definire e applicare autorizzazioni per utenti e applicazioni.

La mossa può salvaguardare efficacemente la sicurezza dei clienti cloud, comprese le loro risorse cloud, e visualizzare i loro ambienti cloud.

Sicurezza degli endpoint

La sicurezza degli endpoint è la pratica di proteggere gli endpoint o i punti di ingresso dei dispositivi degli utenti finali come desktop, laptop e dispositivi mobili dallo sfruttamento e dagli attacchi hacker.

La sicurezza degli endpoint può fornire una sicurezza dettagliata e reattiva a livello di endpoint, volta a proteggere l'intera rete e i suoi endpoint. L'esempio più comune di sicurezza endpoint tradizionale è il software antivirus.

Sicurezza mobile

La sicurezza mobile ha lo scopo di fornire procedure di protezione per i dispositivi mobili, come smartphone, tablet e laptop, e di proteggere le informazioni personali e aziendali archiviate e trasmesse da dispositivi mobili.

Ad esempio, l’autenticazione e l’autorizzazione sui dispositivi mobili offrono comodità ma aumentano anche i rischi. I dati vengono trasmessi tra cellulari, correndo il rischio di fuga di informazioni in qualsiasi momento. Spia Pegaso è uno dei pericoli più comuni che minacciano la sicurezza mobile. Ecco perché la sicurezza mobile è così importante.

Sicurezza dell'IoT

Sicurezza IoT significa sicurezza Internet delle cose, utilizzata da molte aziende per migliorare la produttività e aumentare la visibilità delle proprie operazioni. Poiché nelle reti aziendali vengono distribuiti numerosi dispositivi in rete, rendendo facile l’accesso ai dati sensibili e ai sistemi critici, alcuni professionisti si dedicano allo sviluppo della sicurezza IoT per proteggere l’azienda dalle minacce informatiche.

A poco a poco, la sicurezza IoT diventerà una componente vitale di una strategia di sicurezza informatica aziendale perché limita i rischi posti da questi dispositivi insicuri e collegati in rete.

Sicurezza delle applicazioni

Cos'è la sicurezza delle applicazioni? Come suggerisce il nome, significa progettare, codificare e configurare la tua applicazione per prevenire e difendersi dalle minacce informatiche, oltre a concentrarsi maggiormente sull'identificazione e la riparazione delle vulnerabilità nel software applicativo.

Esiste un’altra parola simile: sicurezza delle applicazioni Web. La loro particolarità è che proteggono obiettivi diversi e questo è incline a occuparsi della sicurezza di siti Web, applicazioni Web e servizi Web.

Informazioni di sicurezza

La violazione dei dati è diventata un problema serio e privacy in linea è facile essere esposti in pubblico a causa di alcuni attacchi informatici. A proposito, un’azienda potrebbe subire danni significativi alla propria reputazione a causa della violazione dei dati. Questa condizione si verifica spesso nella competizione di mercato. La sicurezza delle informazioni è importante sia per il bene personale che per quello aziendale.

Ciò include la protezione delle informazioni personali, delle informazioni finanziarie e delle informazioni sensibili o riservate archiviate sia in formato digitale che fisico. La sicurezza delle informazioni può proteggerli da abusi, accesso non autorizzato , interruzione, ecc.

Per rafforzare la sicurezza delle informazioni, sempre più aziende stabiliranno standard per la sicurezza dei sistemi informativi e la mitigazione dei rischi. Allo stesso tempo, gli utenti devono migliorare la propria consapevolezza quando utilizzano i social media o altri software/siti web che richiedono informazioni private.

Fiducia zero

Zero Trust è un modello di sicurezza che prevede severi controlli di accesso e richiede, indipendentemente da chi tu sia, all'interno o all'esterno della rete dell'organizzazione, di essere autenticato e convalidato continuamente per la configurazione della sicurezza. Per impostazione predefinita, dopo aver applicato la strategia di sicurezza Zero Trust per l'accesso, nessuno sarà ritenuto affidabile. Ecco perché chiama il nome.

Minacce comuni alla sicurezza informatica

Quelli sopra elencati sono alcuni tipi comuni di sicurezza informatica e quindi che tipo di minacce alla sicurezza informatica si verificano spesso nelle tue attività online? Dai un'occhiata a questo e potrai fare di meglio in termini di sicurezza informatica quando verranno fuori.

Malware

Il malware si riferisce spesso a software dannoso installato su un dispositivo senza il consenso dell'utente e avvia silenziosamente una serie di interruzioni del sistema e delle reti. Possono far trapelare informazioni private, ottenere accesso non autorizzato a informazioni o sistemi, privare l’accesso ai dati, ecc.

Di fronte a questo pericolo, la maggior parte delle persone sceglie di installare anti-malware per proteggere il PC in tempo reale. È uno dei metodi efficaci.

Per verificare se il tuo computer è infetto da malware, questo articolo è utile: Qual è un possibile segno di malware sul computer? 6+ sintomi .

Ransomware

Il ransomware è progettato per crittografare in modo permanente i file su un dispositivo, rendendo inutilizzabili tutti i file e i sistemi che si basano su di essi. Gli hacker spesso colgono l'occasione per richiedere il pagamento di un riscatto altrimenti ti faranno perdere i dati per sempre.

Quando ti imbatti in questo tipo di minaccia, puoi prima disconnetterti da Internet, rimuovere tutte le connessioni e quindi provare alcuni strumenti di decrittazione ransomware per riottenere l'accesso.

Phishing

Il phishing ha lo scopo di rubare o danneggiare dati sensibili inducendo con l'inganno le persone a rivelare informazioni personali. Possono utilizzare le e-mail, i siti Web o i messaggi delle persone come canali per diffondere le truffe. Per proteggerti dal phishing, dovresti imparare come farlo riconoscerli ed evitarli . Applicare modi migliori per rafforzare la sicurezza della privacy è molto importante per te.

Attacchi DDoS

Gli attacchi DDoS tentano di creare congestione consumando tutta la larghezza di banda disponibile tra il bersaglio e la rete Internet più ampia, travolgendo il sistema bersaglio. Esistono molti tipi di attacchi DDoS e se vuoi sapere come prevenirli, fai riferimento a questo post: Cos'è l'attacco DDoS? Come prevenire gli attacchi DDoS .

Soluzioni semplici per la sicurezza informatica

Suggerimento 1: utilizza password complesse

Normalmente, la protezione tramite password è la prima difesa contro i criminali informatici e il loro accesso non autorizzato ai tuoi account, dispositivi e file, quindi è importante aggiornare il primo livello di protezione. Come creare una password complessa? Ecco alcuni suggerimenti:

- Almeno 12 caratteri e 14 o più sono migliori.

- Sono inclusi lettere maiuscole, lettere minuscole, numeri e simboli.

- Evita di usare una parola che possa essere facile da trovare o indovinare.

- Non utilizzare le stesse password di quelle precedenti o quelle utilizzate su altri account.

- Non annotare né trasmettere le password tramite e-mail, messaggi istantanei o qualsiasi altro mezzo di comunicazione.

- Cambia immediatamente le password degli account che sospetti possano essere stati compromessi.

- Abilita l'autenticazione a più fattori quando disponibile.

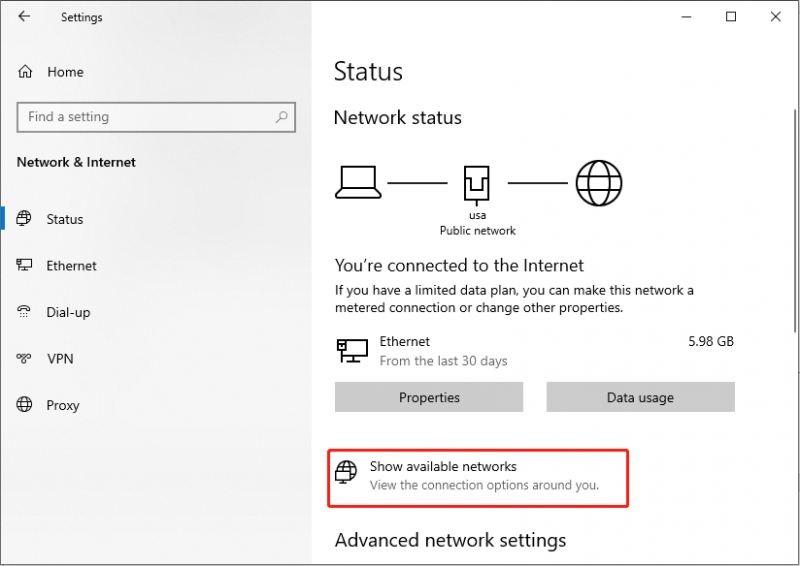

Suggerimento 2: evitare di utilizzare la rete pubblica

Una rete pubblica è accessibile a chiunque ed è generalmente aperta, il che rende facile essere hackerata e causare un’ampia gamma di vittime. Finora abbiamo ascoltato molte potenziali tecniche correlate che gli hacker utilizzano per sfruttare il Wi-Fi pubblico e compromettere i tuoi dati sensibili.

Ad esempio, gli utenti Wi-Fi pubblici sono gli obiettivi principali degli attacchi MITM (Man-in-the-Middle). Gli hacker possono accedere ai dati delle persone tramite la rete aperta e ottenere ulteriormente la privacy per attività dannose. Inoltre, ci sono altri possibili metodi di hacking, come Packet Sniffing, Session Hijacking, Spoofing DNS , Wi-Fi Phishing, ecc. Pertanto, è meglio evitare di utilizzare la rete pubblica.

Suggerimento 3: fai attenzione ai collegamenti e agli allegati e-mail

Le persone preferiscono utilizzare la posta elettronica per trasferire informazioni, ma esistono potenziali minacce. Gli attacchi via e-mail comprendono molti tipi ed è difficile difendersi in modo efficace. I più comuni sono phishing, vishing, smishing, whaling, pharming, spyware , adware, spam, ecc.

Tramite gli allegati e i collegamenti e-mail, il malware può essere installato automaticamente nel tuo sistema dopo un clic. Dovresti stare attento quando ricevi email strane.

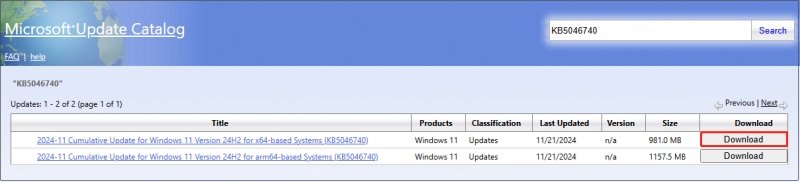

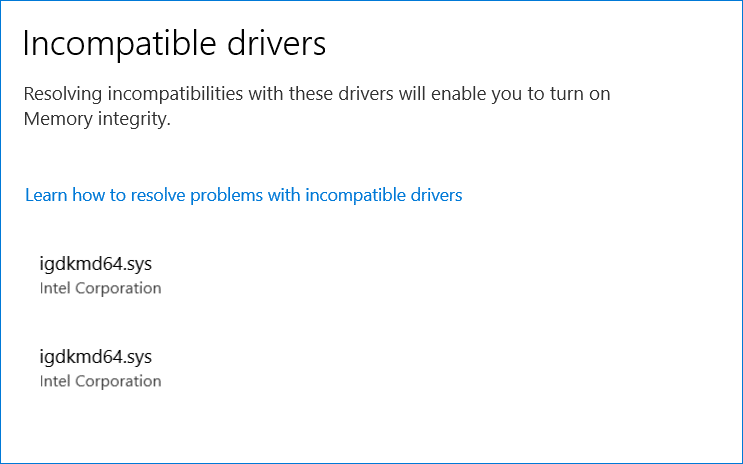

Suggerimento 4: mantieni aggiornati il software e il sistema

Un normale aggiornamento può correggere alcuni bug e ottimizzare le prestazioni generali. Periodicamente, Microsoft emetterà patch di sicurezza per correggere le vulnerabilità di sicurezza rilevate e aggiornare il livello di protezione. Se vuoi trarne vantaggio, per favore aggiorna il tuo sistema e software senza indugio.

Suggerimento 5: utilizzare un software antivirus

Microsoft Defender Antivirus è un componente software integrato di Windows per proteggere il tuo PC Windows da malware, virus e altre minacce. Puoi anche ricorrere ad altri software antivirus di terze parti per un livello di sicurezza più elevato. Assicurati che il tuo dispositivo sia protetto in tempo reale.

Suggerimento 6: preparare backup regolari dei dati

Un’altra semplice soluzione di sicurezza informatica è preparare backup regolari dei dati. Molte vittime delle minacce informatiche si sono lamentate della perdita di dati causata dall'attività di hacking. È un grosso problema anche se ti sei sbarazzato del malware odioso. Le persone perdono semplicemente i loro preziosi dati e nulla può aiutare a recuperarli.

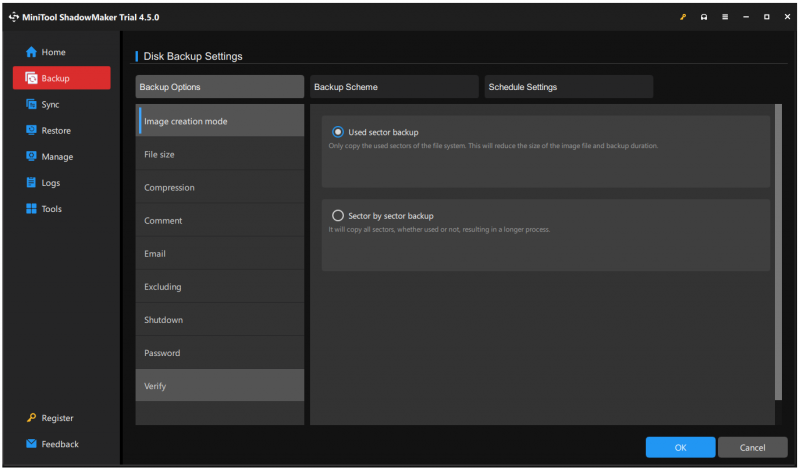

C’è un modo per evitare che accada un simile disastro: backup dei dati . MiniTool ShadowMaker è meraviglioso Software di backup del PC , consentendo un clic con un solo clic backup del sistema soluzione e recupero rapido dei dati. Oltre al sistema, puoi anche file di backup , cartelle, partizioni e dischi. Sono disponibili dischi rigidi interni/esterni e dispositivi NAS come destinazione del backup.

Per una maggiore sicurezza dei dati, puoi aggiungere la protezione tramite password ai tuoi backup. Se desideri eseguire backup automatici, puoi impostare pianificazioni di backup e scegliere uno schema di backup preferito. Per provare più funzionalità, puoi scaricare e installare gratuitamente la versione di prova di MiniTool ShadowMaker per 30 giorni.

Si consiglia di eseguire il backup dei dati su un disco rigido esterno in caso di arresto anomalo del sistema. Se lo desideri, inserisci l'unità nel dispositivo prima di aprire lo strumento di backup.

Prova di MiniTool ShadowMaker Fare clic per scaricare 100% Pulito e sicuro

Passaggio 1: avvia MiniTool ShadowMaker e fai clic Continua la prova per accedere all'interfaccia.

Passaggio 2: nel Backup scheda, scegli l'origine e la destinazione del backup che desideri. Quindi fare clic Opzioni per configurare le impostazioni di backup in base alle tue esigenze.

Passaggio 3: dopo aver configurato tutto correttamente, fare clic su Esegui il backup adesso per avviare immediatamente l'attività o posticiparla facendo clic Esegui il backup più tardi .

Cosa succede se il tuo sistema si blocca a causa di attacchi informatici? Se hai preparato in anticipo un backup del sistema con MiniTool ShadowMaker, puoi ripristinare il tuo sistema in modo rapido e semplice. MiniTool ShadowMaker fornisce Costruttore multimediale per creare un'unità USB avviabile e ripristinare il sistema dopo aver avviato il PC.

Un'altra funzione eccellente: Ripristino universale – può risolvere problemi di compatibilità se desideri eseguire un ripristino del sistema tra due PC diversi. Per i passaggi dettagliati, leggere questo articolo: Una guida su come ripristinare il backup di Windows su un computer diverso .

Linea di fondo

Cos’è la sicurezza informatica? Dopo aver letto questo post, potresti avere una comprensione della sicurezza informatica. Quando, sfortunatamente, vieni coinvolto in alcuni attacchi informatici, soluzioni efficaci di sicurezza informatica possono tirarti fuori dai guai.

Inoltre, il backup dei dati è un suggerimento per la sicurezza che alcune persone potrebbero ignorare, poiché svolge un ruolo importante nella salvaguardia dei dati. La perdita di dati è uno dei risultati più comuni causati dalle minacce informatiche e da MiniTool ShadowMaker: questo software di backup può aiutarti molto.

In caso di problemi durante l'utilizzo di questo strumento di backup, contattaci tramite [e-mail protetta] e un team di supporto professionale è dedicato a risolvere le tue preoccupazioni.

![Come si gioca ai giochi Windows su Mac? Ecco alcune soluzioni [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/46/how-play-windows-games-mac.jpg)

![Le 10 migliori soluzioni per correggere questa applicazione non possono essere eseguite sul tuo computer in Win 10 [Suggerimenti MiniTool]](https://gov-civil-setubal.pt/img/blog/47/las-10-mejores-soluciones-para-arreglar-no-se-puede-ejecutar-esta-aplicaci-n-en-el-equipo-en-win-10.jpg)

![Come risolvere i driver audio USB non installati in Windows 10 - 4 suggerimenti [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/99/how-fix-usb-audio-drivers-won-t-install-windows-10-4-tips.jpg)

![4 Soluzioni al writer di sistema non trovate nel backup [Suggerimenti per MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/48/4-solutions-system-writer-is-not-found-backup.jpg)

![Posso reinstallare Microsoft Store sul mio Windows? [Notizie MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/92/can-i-reinstall-microsoft-store-my-windows.png)

![3 soluzioni a .exe non sono un'applicazione Win32 valida [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/82/3-solutions-exe-is-not-valid-win32-application.png)

![Correzione completa: il pannello di controllo NVIDIA non si apre in Windows 10/8/7 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/42/full-fix-nvidia-control-panel-won-t-open-windows-10-8-7.png)